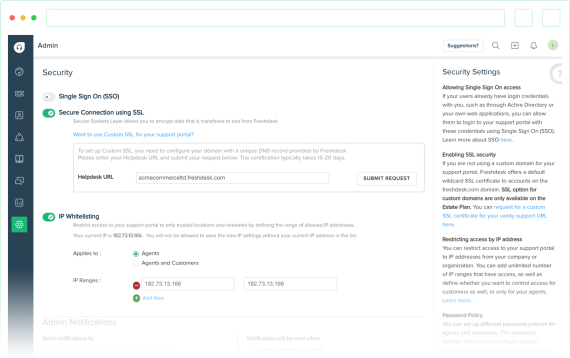

bEZPIECZNE CENTRUM POMOCY

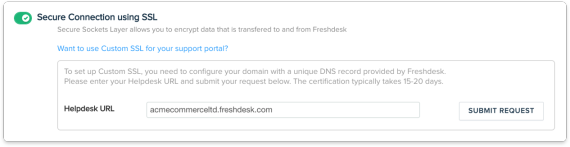

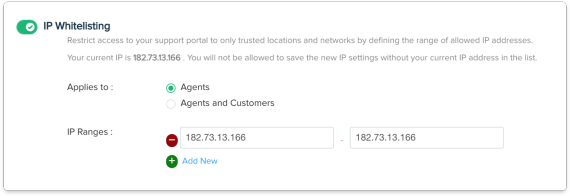

Wszystko, czego potrzebujesz do prowadzenia bezpiecznego centrum pomocy

We Freshdesk poważnie traktujemy bezpieczeństwo i robimy co w naszej mocy, aby umożliwić prowadzenie bezpiecznego, niezawodnego i zawsze dostępnego centrum pomocy.